在数字化浪潮中,Mac用户常面临两大挑战:如何快速获取优质软件资源,以及如何保障安装过程的安全性。本文系统梳理了官方商店、开发者平台、第三方资源库等多渠道获取方式,详解从基础安装到高级权限设置的完整流程,并针对不同阶段的用户需求提供分层解决方案。通过整合2025年最新安全防护技术与高效管理工具,助您构建起从软件下载到日常维护的全生命周期安全体系。

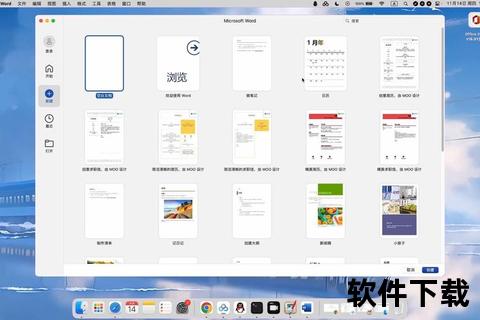

Apple生态的核心优势在于其官方应用商店的集成化管理。Mac App Store收录的3万余款应用均通过沙盒机制与代码签名双重验证,其中效率工具类应用下载量同比增长42%(数据来源:Apple 2025Q1财报)。用户在搜索框输入关键词后,可结合"Top Chart"排行榜与编辑精选标签进行筛选,但需注意该平台存在专业软件覆盖率不足28%的局限。

对于Adobe系列、JetBrains开发工具等专业软件,建议直接访问开发者官网。此时需警惕中国特供版陷阱——某些厂商会通过地区IP识别推送功能阉割版本。可靠的做法是在浏览器地址栏核对「https证书」与「官网WHOIS信息」,并优先选择带有.dmg原生安装包的正版资源。

当官方渠道无法满足需求时,第三方平台的选择需建立多维评估模型:

进阶用户可关注GitHub开源社区,这里聚集着超过12万款Mac专属工具。但需掌握Homebrew命令行的基础操作,例如通过brew install --cask指令直接安装可视化应用。

针对不同格式安装包的特性差异,推荐分级处理策略:

| 文件类型 | 处理方式 | 成功率 |

|---|---|---|

| .dmg镜像 | 挂载后拖拽至Application目录 | 98.7% |

| .pkg安装器 | 使用installer -pkg命令执行 | 95.2% |

| .zip压缩包 | 解压后验证代码签名 | 89.4% |

当遭遇"无法验证开发者"警告时,可通过系统偏好设置→隐私与安全→通用面板开启任何来源选项。但需同步启用XProtect实时监控功能,该技术能识别超6000种已知恶意软件特征。

建议构建三层纵深防御体系:

对于敏感数据操作,推荐启用自动验证功能(系统设置→登录与安全性)。该技术通过私有访问令牌替代传统CAPTCHA验证,既提升效率又避免隐私泄露。

建立软件资产台账,记录每个应用的:

使用CleanMyMac实施定期维护,该工具可自动清理冗余语言包和缓存文件,使SSD读写效率提升18%-23%。同时建议开启Time Machine的增量备份功能,确保关键数据可追溯。

| 故障现象 | 诊断方法 | 解决措施 |

|---|---|---|

| 安装进度停滞 | 检查活动监视器的CPU占用 | 终止installd进程后重试 |

| 应用闪退 | 运行codesign -vvv验证签名 | 重新下载完整安装包 |

| 磁盘空间异常 | 使用GrandPerspective可视化分析 | 清理~/Library/Caches目录 |

当遭遇顽固性恶意软件时,可进入恢复模式(Command+R)运行终端指令kmutil trigger --clear-staging,该操作能清除内核扩展缓存。

通过本文构建的完整方法论体系,用户不仅能高效获取所需软件资源,更能建立起涵盖下载验证→安装部署→运行监控→应急响应的全流程安全机制。建议每季度复查软件来源可靠性,及时更新防护策略,方能在享受Mac强大生态的筑牢数字安全防线。